Mobilité en entreprise rime forcément avec risques de sécurité supplémentaires. Si un employé a l’habitude de travailler depuis son Ipad ou utilise son smartphone durant ses déplacements professionnels, vous ne pourrez pas l’empêcher de les utiliser sans engendrer une grande frustration. Mais comment sécuriser ces différents devices pour permettre leur utilisation en maintenant l’intégrité des données de l’entreprise ?

https://www.youtube.com/watch?v=vjflCjH8JuQ

Une tendance récente en entreprise consiste à impliquer plus les collaborateurs en leur autorisant l’utilisation de leurs propres appareils électroniques. Outre atlantique on parle de BYOD (Bring Your Own Device), une véritable révolution dans les habitudes professionnelles. L’évolution des périphériques est telle qu’une entreprise ne peut plus rester à jour avec la toute dernière technologie sur tous les fronts. Permettre à ses employés de pouvoir utiliser leurs propres devices est donc une solution évidente. Mais il est dès lors très important d’alerter vos employés sur les risques de sécurité mais aussi de leur offrir une protection totale pour assurer une mobilité en toute sécurité.

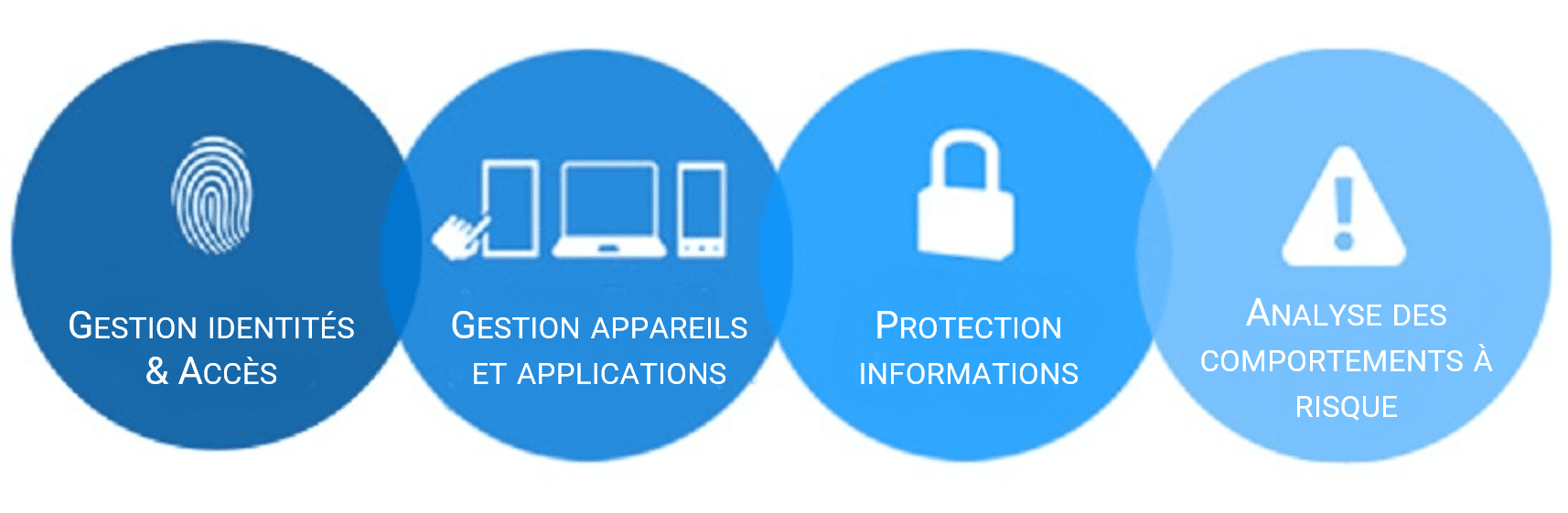

Microsoft EMS Enterprise Mobility + Security peut vous aider à limiter grandement les risques de sécurité et en même temps faciliter m’utilisation de nouveaux appareils au sein de l’entreprise. Cette solution de sécurité se décompose en 4 grands aspects : gestion des identités et des accès, gestion des appareils et des applications, protection des informations et analyse des comportements pour anticiper les risques.

Enterprise Mobility Security (EMS) facilite donc l’usage des applications et des appareils tout en maintenant les données de l’entreprise en toute sécurité !

La suite EMS se base sur de multiples composants de sécurité Microsoft tels que :

Actuellement, seul la suite EMS vous offre une solution complète clé en main et simple de gestion pour les directions informatiques. Parmi les fonctionnalités phares on retrouve un contrôle des accès, une protection de votre cloud en temps réel, une sécurité des accès complète mais aussi une détection avancée des menaces avec anticipation sur les comportements des usagers. Tous les devices sont supportés et sur tous systèmes d’exploitation afin de sécuriser iOS, Macintosh, Chrome OS, Android, etc.

La grande nouveauté de cette solution est son large périmètre de sécurisation des données pour votre entreprise. Enterprise Mobility + Security vous offre une protection au sein de votre infrastructure mais aussi en dehors de celle-ci que ce soit totalement dans le cloud ou sur vos installations on-premises.

Vous n’aurez plus jamais besoin de verrouiller un type d’appareil ou une certaine application, votre gestion pourra se faire de manière granulaire tout en ayant une vision rapide et précise de votre infrastructure informatique. Fini la frustration de ne pas pouvoir utiliser telle ou telle application dans le cadre professionnel, EMS supporte plus de 25 000 applications SaaS et on-premises !

Important Cet article fait la promotion de SharePoint 2016, un produit qui n’est plus commercialisé par Openhost. Nous préconisons désormais SharePoint Online. En savoir plus La perte de temps liée à la recherche des documents La perte de temps liée à la recherche de documents dans le milieu professionnel est bien souvent minimisée. Et pourtant, celle-ci […]

Lire la suite

Nous vous avions déjà parlé de cette option durant l’année mais nous souhaitions également vous en faire part sur le blog. En effet, Openhost, en tant que partenaire Microsoft, a la possibilité d’activer les licences Office 365 de vos utilisateurs sur ses propres datacenters via l’option SCA (Shared Computer Activation). Un avantage non négligeable en termes de […]

Lire la suite

L’accès conditionnel Azure AD1 représente une solution de sécurité avancée qui permet aux entreprises de contrôler précisément l’accès à leurs ressources numériques. Cette approche combine l’analyse en temps réel du contexte de connexion avec des politiques de sécurité personnalisables. Les entreprises peuvent ainsi autoriser, bloquer ou exiger une authentification supplémentaire selon différents critères comme la […]

Lire la suite