Nos entreprises étant de plus en plus dépendantes de leur système d’information, la sécurisation des outils informatiques est une démarche incontournable en 2022.

Il est donc nécessaire que les membres du comité de direction, accompagnés par leur DSI anticipent leur potentielle incapacité d’exploiter leur système d’information de façon optimale en cas de sinistre.

Ce guide est destiné aux entreprises souhaitant démarrer leur réflexion sur les tenants et aboutissants de la mise en place d’un plan de continuité informatique.

Avant de commencer, précisons quelques termes clés :

Nos entreprises sont (trop) fréquemment confrontées à des risques (internes ou externes) pouvant affecter leur bon fonctionnement :

Dans ces conditions, nous n’avons d’autres choix que de mettre en place une organisation permettant de faire face à ces situations imprévues et de limiter leurs impacts sur le fonctionnement de nos entreprises (indisponibilité des outils, des données, dégradation de matériels, vol, fuite et perte de données, détérioration de l’image de marque…).

Le Plan de Continuité d’Activité (PCA) répond à cet objectif d’anticipation. Il fait partie intégrante de la politique de prévention des risques de l’entreprise et permet de garantir la continuité de nos activités en cas de sinistre.

Il est important de noter que la mise en place d’un PCA, ne serait-ce qu’embryonnaire, n’est pas de la seule responsabilité de la Direction des Services Informatiques (DSI). En effet, la DSI propose une analyse des menaces potentielles, évalue les risques encourus et définit les mesures à mettre en place pour en réduire l’impact.

N’hésitez pas à nous contacter si vous souhaitez réaliser une étude de risque préliminaire sur vos données présentes sur Office 365 mais aussi sur vos serveurs.

Le PCA désigne “l’ensemble des mesures visant à assurer, selon divers scénarios de crise, y compris face à des chocs extrêmes, le maintien, le cas échéant de façon temporaire selon un mode dégradé, des prestations de services essentielles de l’entreprise puis la reprise planifiée des activités.”*

Ce qu’il faut en retenir : un PCA regroupe l’ensemble des mesures visant à assurer la continuité des activités de votre entreprise en cas de sinistre.

Un PCA formalisé et maîtrisé permet à votre entreprise de garantir un niveau minimum de services à vos utilisateurs et à vos clients, de respecter vos engagements contractuels, vos obligations réglementaires, et enfin de pérenniser vos revenus. Il planifie et déroule les actions devant être menées dans une logique de continuité, en cas d‘interruption d’activité liée à une situation de crise.

Le PCA a pour objectif de mettre en place un dispositif pour :

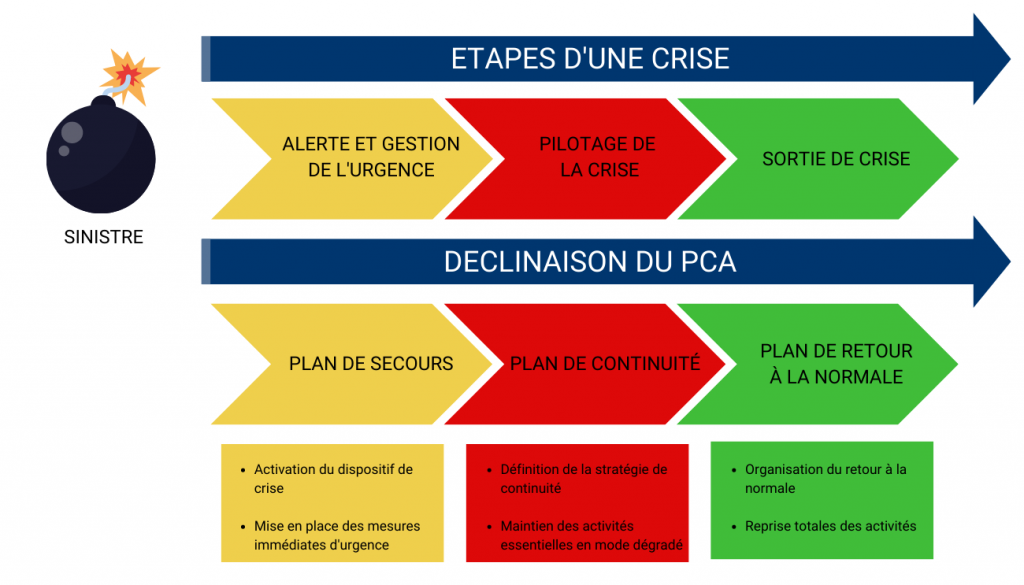

Le PCA est composé de trois parties, chacune correspondant à une étape précise du déroulement d’une crise. La gestion d’une crise s’inscrit dans une temporalité bien définie.

Dans le cadre du PCA, il est nécessaire d’assurer l’accès aux ressources informatiques critiques en cas de crise, de sinistre ou de défaillance majeure.

Le plan de continuité informatique (PCI) est l’un des éléments essentiels constituant la politique de sécurité du système d’information, abordée dans les normes ISO 22301, ISO 27001-27002, et détaillé dans la norme ISO 24762. Il couvre la restauration des accès aux ressources informatiques critiques et la connexion des collaborateurs à ces ressources dans le cadre d’un site de repli (bureaux, agence…) ou en télétravail

La mise en place du PCI nécessite une parfaite connaissance de l’environnement informatique de votre entreprise et l’identification de tous les systèmes utilisés pour chaque métier.

Le recensement précédemment réalisé des ressources critiques par activité et par site constitue le fondement de ce plan pour la mise en place du secours des systèmes, des applications et des données informatiques critiques.

Nos équipes vous accompagnent dans le recensement de vos ressources critiques par activité et par site.

Le but d’un tel plan est de contribuer à redémarrer l’activité du système d’information (SI) le plus rapidement possible et de minimiser la perte de données.

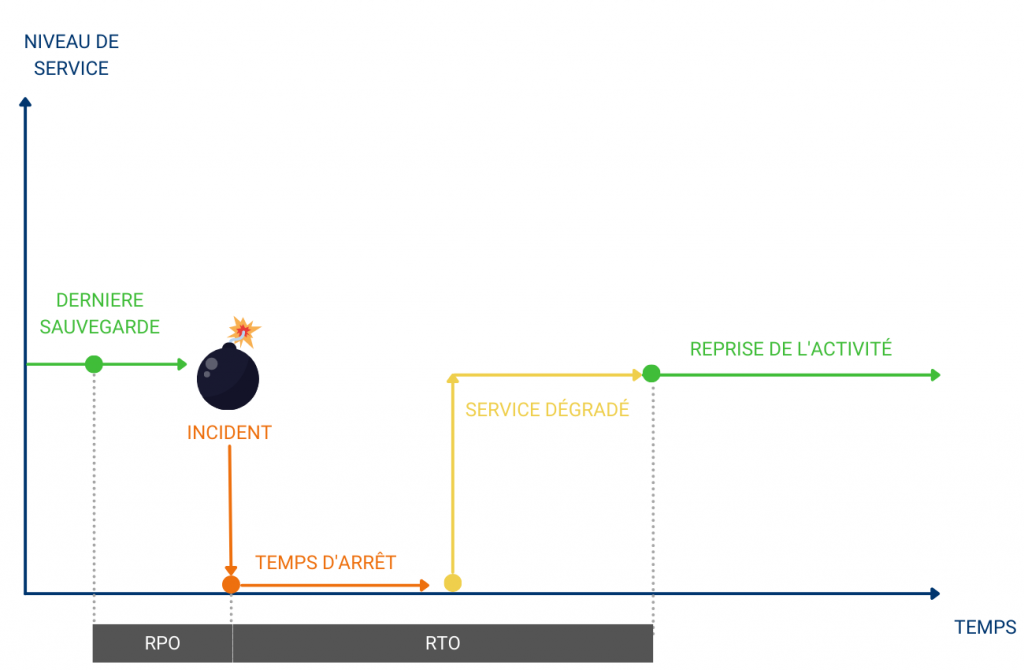

Le schéma ci-dessous illustre les principales étapes du process.

C’est à ce stade que le comité de direction doit évaluer ce que l’entreprise peut supporter comme dégradation d’activité sans pour autant se mettre en péril. En fonction de son métier elle pourra ou non accepter de perdre définitivement certaines données créées ou modifiées, 1 seconde, 1 minute ou 1 heure avant le sinistre (RPO = durée maximum d’enregistrement des données qu’il est accessible de perdre lors d’un sinistre). C’est bien au CODIR de fixer cette valeur pour que le DSI puisse définir les mesures et le budget financier de la mise en place du PCI. Il en est de même sur le temps d’indisponibilité des outils informatiques (RTO = durée maximale d’interruption admissible de vos services à la suite d’un sinistre). À contrario d’autres entreprises pourraient éventuellement accepter de perdre quelques données mais sont tributaires d’une haute disponibilité des outils informatiques.

Un Plan de Continuité Informatique nécessite la réalisation de tests réguliers pour garantir la qualité et l’efficacité de la procédure mise en place d’un point de vue technique et d’un point de vue métier. Une attention particulière doit également être portée à la maintenance de l’ensemble des moyens techniques informatique identifiés comme système de secours.

Exemple : La mise en place d’un stock de secours d’ordinateurs portables peut permettre de répondre rapidement à un incendie (dans la mesure où ces derniers ne sont pas stockés dans le bâtiment qui brûle ☺️). Mais si ces ordinateurs n’ont pas été allumés depuis plus de 12 mois il n’est pas exclu que leur mise à disposition effective aux utilisateurs soit ralentie par une importante quantité de mise à jour de sécurité, voire de progiciels déjà installés devenus entre temps incompatibles.

Openhost vous accompagne dans la mise en place d’un Plan de Continuité Informatique grâce à différentes solutions de secours.

Les produits mentionnés ci-dessus proposent des architectures de serveurs très hautement disponible en apportant des solutions face à l’indisponibilité des serveurs ou lors d’une indisponibilité d’un site.

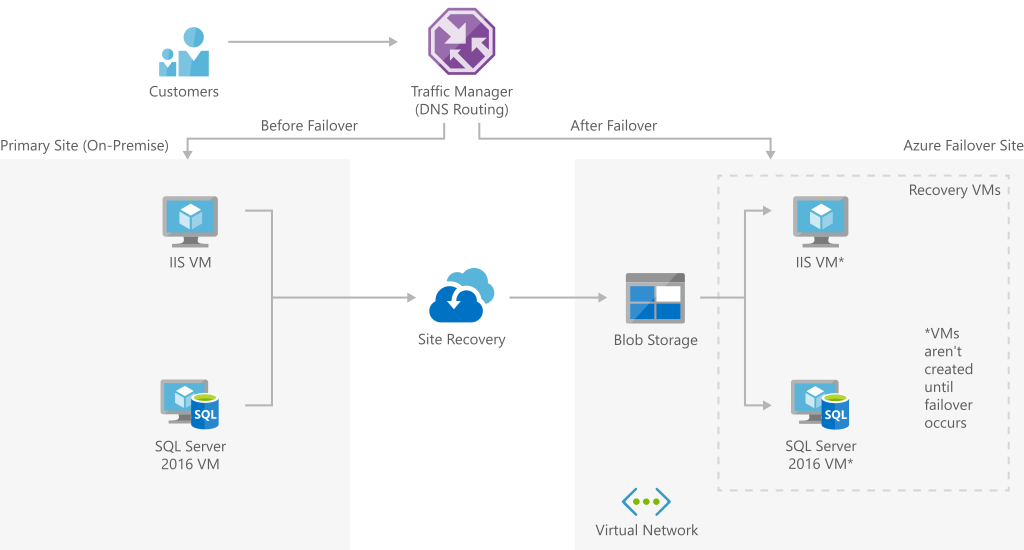

Azure Site Recovery

ASR réplique en temps réel les machines virtuelles Hyper-V, VMware et les serveurs physiques vers Azure.

Azure Backup

Azure Backup est l’offre de sauvegarde de Microsoft. Elle peut être utilisée pour sauvegarder des machines virtuelles sur Azure, ainsi qu’en datacenter Hyper-V ou VMware;

Les sauvegardes sur Azure sont immutables et apportent une résilience face aux attaques de type ransomware (rançongiciels).

Azure Traffic Manager

Azure Traffic Manager (ATM) est un système de répartition de charge basé sur la résolution DNS. ATM améliore la disponibilité des infrastructures et services multi-sites en retirant les services indisponibles des réponses aux requêtes DNS retournées aux clients qui accèdent à un service. Le basculement vers l’infrastructure de secours en est donc simplifié.

Azure Archive Storage

Azure Storage peut être utilisé pour archiver des données à long terme ou héberger des copies des données de produits de sauvegarde comme Veeam Backup & Replication, Commvault ou Veritas.

Il n’y a pas que les données sur les serveurs qui comptent !

Les données des collaborateurs dans leur travail de tous les jours font partie intégrante des données de l’entreprise. Face aux défaillances matérielles ou vols d’ordinateurs, OneDrive et SharePoint online apportent une solution complète de gestion des fichiers des salariés de l’entreprise (et l’occasion de se débarrasser de vos derniers serveurs de fichiers).

Sauvegardes Office 365

La suite Microsoft 365 possède des fonctions d’archivage des éléments supprimés et de versionning qui fournissent une assistance et une protection de base aux utilisateurs en cas de suppression accidentelle ou volontaire des données.

Sharepoint Online

SharePoint vous permet de stocker jusqu’à 25 To de données par site. Microsoft sauvegarde automatiquement votre collection de sites toutes les 12 heures dans le cadre de son propre PCA.

Lorsque vous supprimez un site, SharePoint le conserve dans la corbeille pendant 93 jours avant sa suppression définitive. Cela concerne tout le contenu, autrement dit, toutes les données du site (fichiers, dossiers, bibliothèques de documents..).

Si la corbeille est vidée ou l’élément supprimé, celui-ci va dans la corbeille de la collection de site jusqu’à la fin des 93 jours.

OneDrive Entreprise

Comme SharePoint, OneDrive possède une fonction de versionning des fichiers qui stocke les fichiers supprimés, les versions de fichiers et les documents de vos applications Office comme Word, Excel, PowerPoint, etc. dans la corbeille et permet de les restaurer pendant la durée de la période de rétention (93 jours).

MyOffice365

En tant que Microsoft Cloud Partner, Openhost vous propose tout un ensemble de solutions et services pour répondre à vos besoins métiers. Mais la complexité du déploiement et les multiples évolutions possibles de cet environnement peuvent freiner certaines entreprises dans la mise en place de leur propre projet de migration.

C’est pourquoi Openhost vous propose MyOffice365, un service complet pour vous accompagner dans le déploiement, la gestion au quotidien et la supervision de votre environnement Microsoft 365.

* Source : Le Comité de la Réglementation Bancaire et Financière

La messagerie mail est un des outils majeurs de travail pour toutes les entreprises, pouvoir y accéder à tout moment est donc essentiel pour être efficace. Exchange Web Access (OWA) se présente comme un accès classique à votre messagerie mail en ligne (SaaS). Depuis les versions Exchange 2013 et Exchange 2016, le webmail Outlook Web […]

Lire la suite

Openhost est un des rares hébergeurs en France à proposer l’hébergement de la plateforme SharePoint 2016 sur des serveurs dédiés et mutualisés. En tant que spécialiste et architecte du cloud, nous sommes au cœur de vos problématiques d’externalisation IT et vous accompagnons dans vos choix d’infrastructure. C’est pourquoi nous avons tenu à faire un comparatif […]

Lire la suite

Important Depuis août 2023, le produit « Azure Active Directory » a été remplacé par « Microsoft Entra ID ». Toutes les licences et fonctionnalités restent inchangées. En savoir plus Si vous travaillez sur un environnement Active Directory depuis plusieurs années, il y a de fortes chances que vous vous soyez déjà demandé comment récupérer la date de dernière […]

Lire la suite