Le passwordless de Microsoft 365 permet à vos utilisateurs de s’authentifier sans mot de passe. Contrairement au MFA classique, le passwordless remplace le mot de passe par une preuve locale comme la biométrie, un PIN ou une clé matérielle. Cette approche offre une sécurité renforcée, simplifie l’expérience utilisateur et réduit significativement les risques liés au phishing.

Le phishing (ou hameçonnage) est une technique de fraude en ligne qui consiste à tromper une personne pour lui soutirer ses données personnelles (identifiants, mots de passe, infos bancaires) en se faisant passer pour un tiers de confiance, souvent via e-mail, SMS ou faux site web.

💡 Idée reçue : “Le passwordless est compliqué à déployer.”

En réalité, Windows Hello, FIDO2 et Authenticator s’activent facilement via les politiques de l’organisation et sont rapidement adoptés par les utilisateurs.

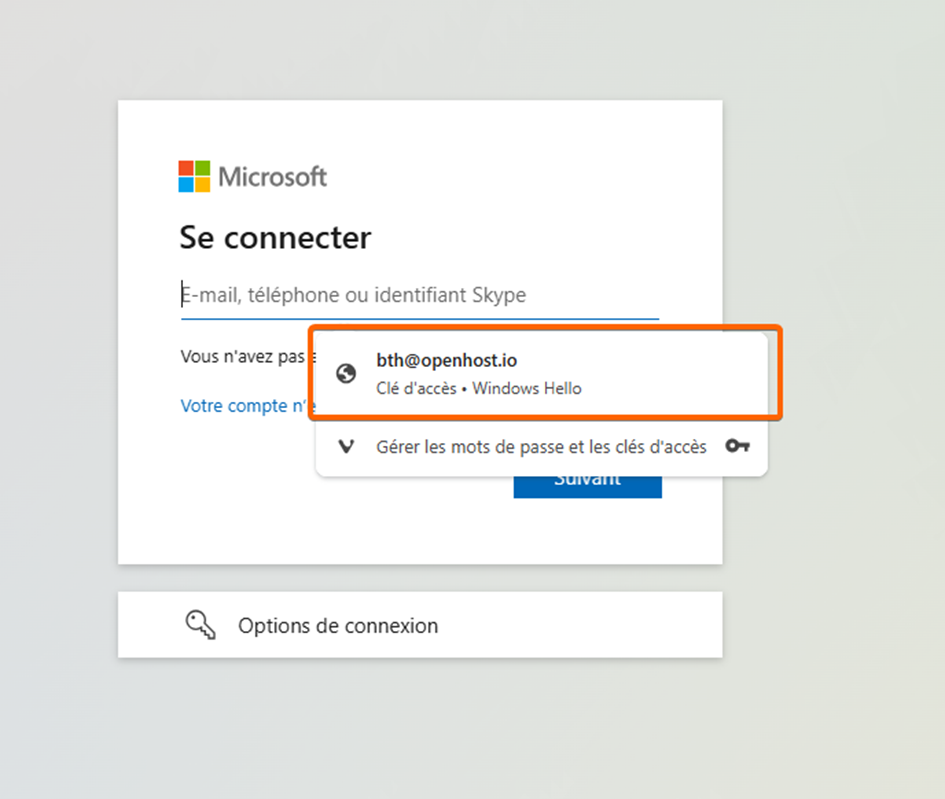

Au moment de se connecter, Windows détecte ta clé d’accès (Windows Hello).

Lors de la connexion, Windows reconnaît automatiquement la configuration de Windows Hello sur le poste.

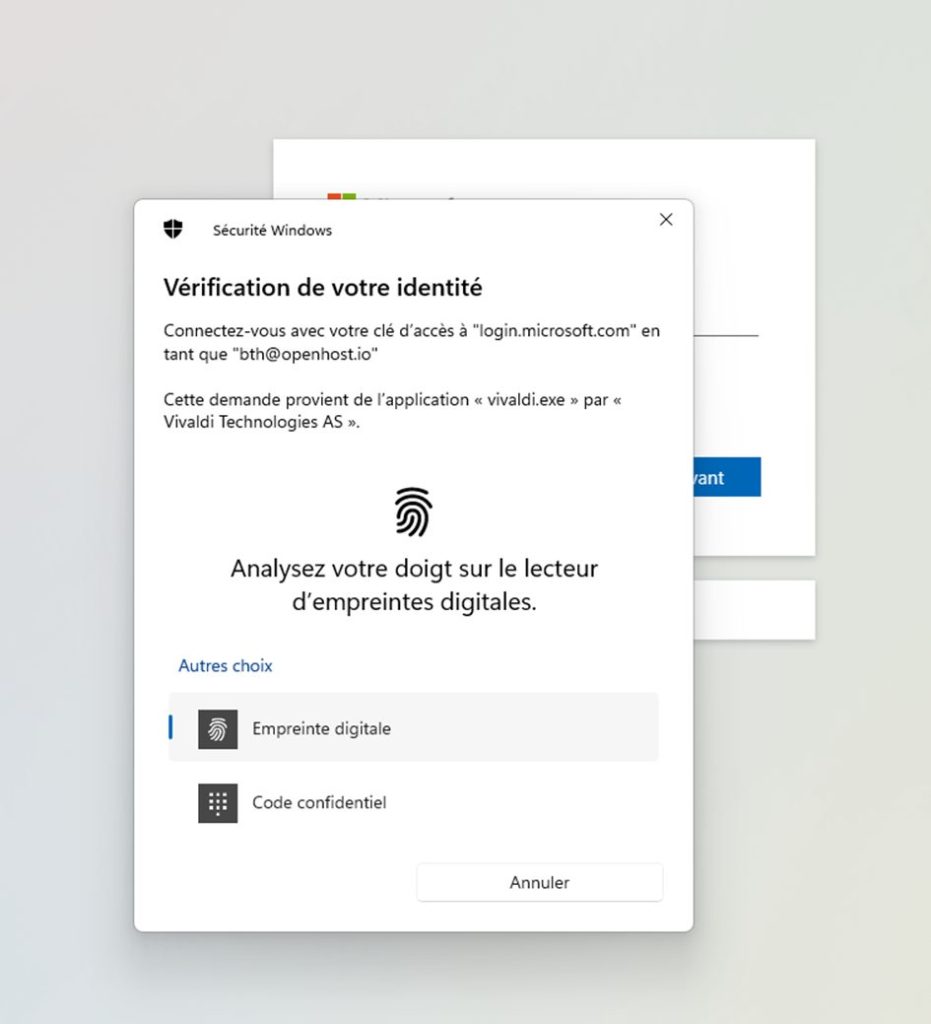

L’utilisateur valide son identité via un code PIN ou une donnée biométrique (empreinte digitale ou reconnaissance faciale).

💡À savoir : Windows Hello est lié au poste, il n’est pas utilisable tel quel depuis un ordinateur personnel.

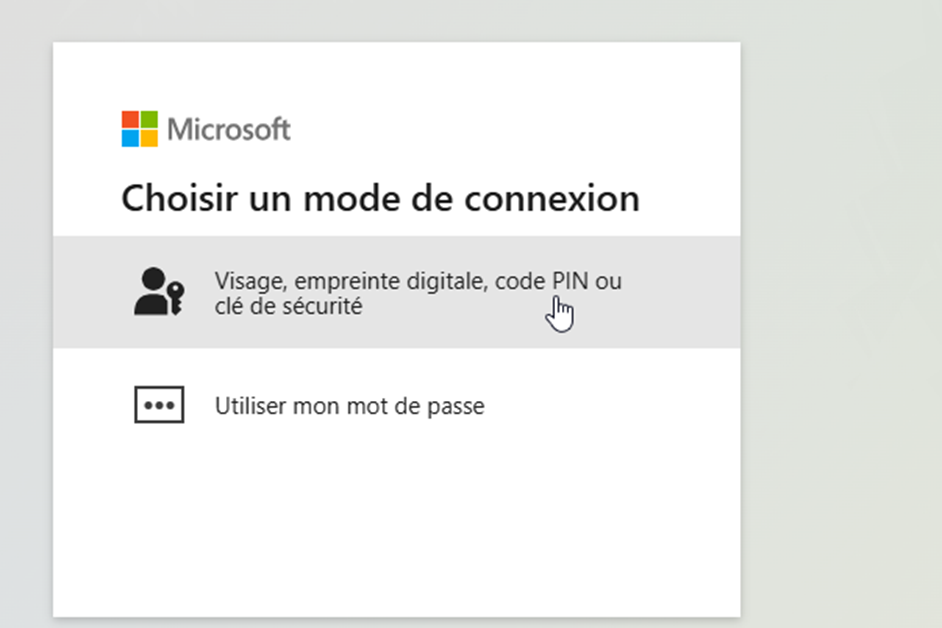

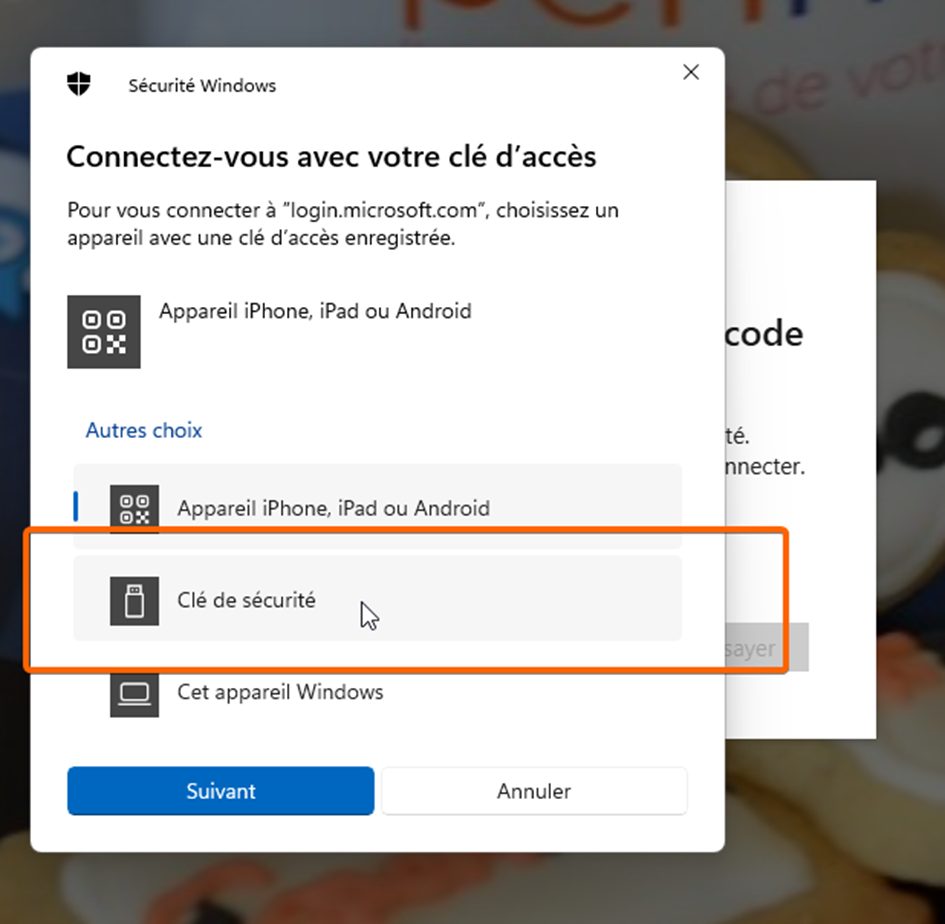

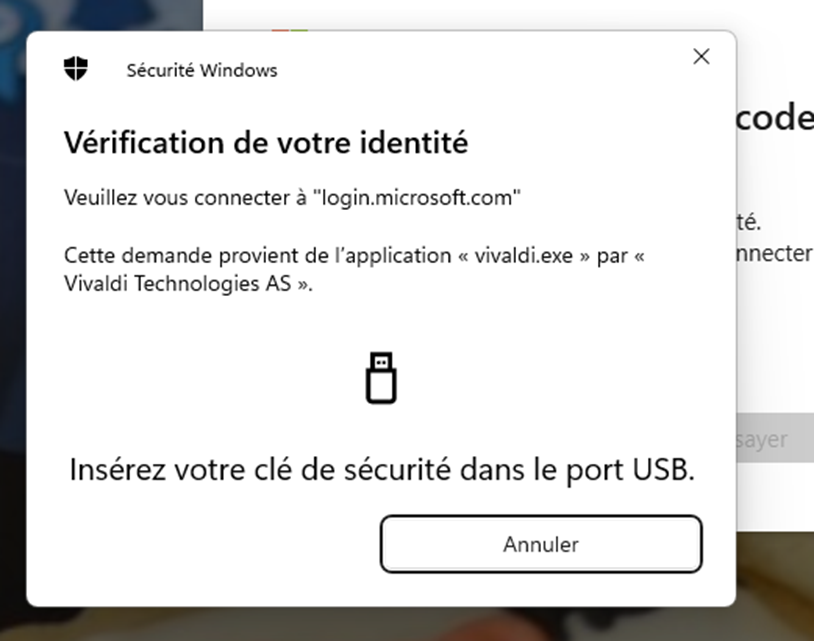

Sur un poste où Windows Hello n’est pas configuré, l’utilisateur peut sélectionner « Autres modes de connexion » puis « Clé de sécurité ».

Il lui suffit ensuite d’insérer la clé (par USB, NFC ou Bluetooth selon le modèle) et de s’authentifier avec le PIN associé, voire par biométrie si la clé le permet.

💡À savoir : Cette méthode constitue une solution simple et sécurisée pour accéder à un environnement de travail en dehors du poste de l’entreprise.

En pratique, le choix de la méthode dépend de vos besoins et de votre environnement : aucune solution universelle, mais une combinaison intelligente permet de sécuriser tous vos utilisateurs tout en simplifiant leur quotidien.

Contactez nous pour plus d’informations au 02 51 831 839 ou via notre formulaire de contact

PowerApps est un service de Microsoft associée à Office 365 Business et Office 365 Entreprise. Ce service permet de créer des applications personnalisées, améliorer l’automatisation des processus et créer des gains d’efficacité pour les entreprises peu importe leur taille. Cet article vous offre un aperçu de PowerApps, ses différentes fonctionnalités et la manière dont vous […]

Lire la suite

Conformité ISO 9001 et optimisation SharePoint Nommer ses fichiers dans SharePoint Online représente un élément crucial pour la gestion documentaire en entreprise. En combinant les exigences de l’ISO 9001 et les capacités de SharePoint Online, il est possible d’établir une nomenclature à la fois conforme aux standards qualité et optimisée pour l’environnement numérique moderne. Cet […]

Lire la suite

Dans un environnement d’affaires de plus en plus collaboratif, le partage sécurisé de documents Excel avec ses clients est devenu une nécessité incontournable. Que vous soyez cabinet comptable, consultant financier, agence de marketing ou société de services, vous avez probablement besoin de partager des rapports, des analyses ou des tableaux de bord personnalisés avec vos […]

Lire la suite