Microsoft vient de publier son fameux rapport de cybersécurité, le Digital Defense Report. Auparavant baptisé Microsoft Security Intelligence Report, la firme américaine avait mis fin à cette publication mais semble avoir changé d’avis certainement en raison du volume grandissant de cyberattaques. Dans ce rapport d’une centaine de pages, Microsoft partage une analyse des principales menaces informatiques les plus actuelles. Les analyses de Microsoft révèlent que certaines attaques de types ransomwares peuvent infiltrer et bloquer un réseau entier en moins de 45 minutes…

Au fil des années, le rapport de renseignement de sécurité Microsoft Digital Defense est une des références en termes bilan des tendances majeurs dans le domaine de la cybersécurité et des menaces informatiques.

Microsoft avait cessé la publication de ses rapports en 2018 mais il semble que l’importance de la cybersécurité dans le paysage informatique professionnel l’ai fait changer d’avis. La firme de Redmond a donc repris la publication sous le nouveau nom de Microsoft Digital Defense Report. Tout comme dans ses précédents rapports, Microsoft nous livre un tableau complet en bénéficiant de toutes les données d’analyse que la firme récolte grâce à ses différents services de sécurité : Advanced Threat Protection, Azure Sentinel, Microsoft 365 Defender, etc.

Microsoft détaille les principales menaces auxquelles les entreprises sont confrontées aujourd’hui dans un rapport de 88 pages allant de juillet 2019 à juin 2020. Vous trouverez ci-dessous un résumé des principales tendances mises en lumière par Microsoft.

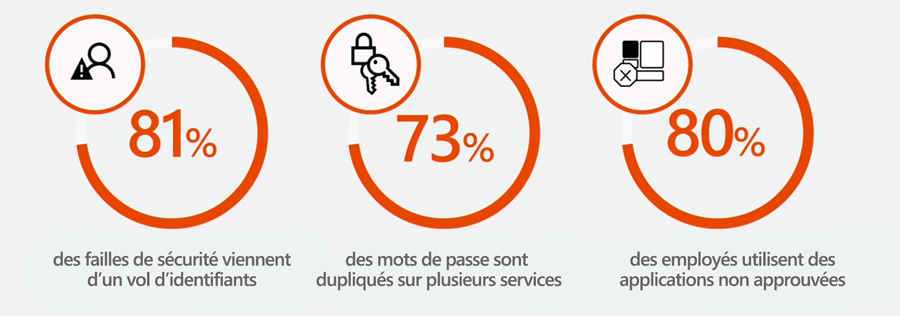

En plus de cyberattaques de plus en plus sophistiquées, certaines tendances majeures se dégagent. Voici les statistiques les plus importantes tirées de ce rapport :

Les rançongiciels ou ransomware se trouvent en tête de la liste des menaces relevées entre octobre 2019 et juillet 2020. De tous les groupes de rançongiciels, ce sont les groupes opérant sur des tactiques de « big game hunting » et de « human operated ransomware » qui ont donné le plus de mal à Microsoft. Ce sont des groupes qui ciblent spécifiquement certains réseaux appartenant à de grandes entreprises ou à des organisations gouvernementales.

Le procédé d’attaque reste similaire, sans un premier temps les pirates s’infiltrent sur le réseau de l’organisation et ne déclenchent le malware que dans un second temps qui peut prendre quelques jours à quelques semaines. Le ransomware chiffre toutes les données sur l’ordinateur et laisse une demande de rançon pour pouvoir y accéder de nouveau. La plupart de ces groupes opèrent à partir de certaines infrastructures fournies par d’autres groupes de cybercriminalité, soit en balayant l’internet en masse à la recherche de vulnérabilités récemment révélées.

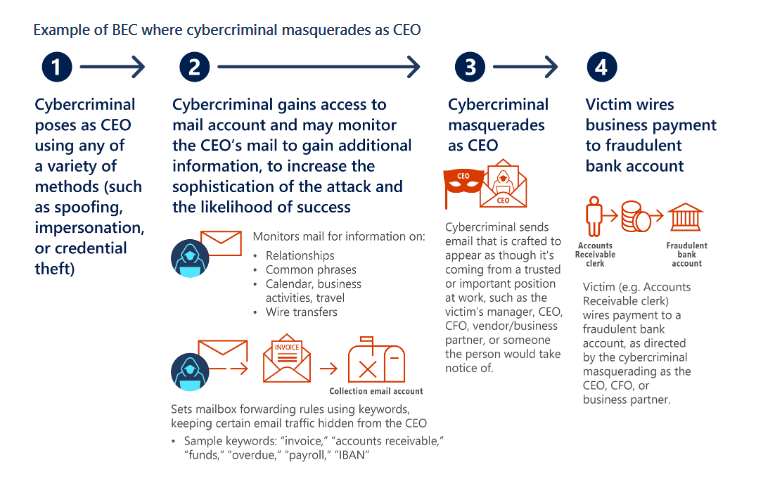

D’après Microsoft, ces groupes malveillants ont profité de la pandémie pour accélérer leurs processus. Il semble que les pirates considèrent les victimes plus enclins à payer la rançon en raison de la crise sanitaire. Microsoft a également indiqué une forte hausse de l’hameçonnage, avec 13 milliards d’e-mails suspects bloqués en 2019, dont 1 milliard qui contenait un lien pour le phishing. Ces attaques visent principalement les entreprises où une adresse e-mail compromise peut être utilisée pour faire payer de fausses factures aux partenaires.

Cette année, les pirates ont été particulièrement actifs et ont réduit le temps nécessaire pour lancer leurs attaques, notamment pendant la pandémie COVID-19. Microsoft a mis en lumière certains groupes malveillants qui ont réussi à infiltrer et prendre en otage des réseaux entiers en moins de 45 minutes !

« Les attaquants ont exploité la crise COVID-19 pour réduire leur temps de séjour dans le système d’une victime, compromettant, exfiltrant les données et, dans certains cas, rançonnant plus rapidement. Ils semblaient apparemment penser qu’il y aurait une volonté accrue de payer à la suite de l’épidémie.« , a déclaré Microsoft.

Même si certains groupes cybercriminels ont utilisé le thème du COVID-19 pour attirer et infecter les utilisateurs, Microsoft affirme que ces opérations ne représentent qu’une fraction de l’écosystème général des logiciels malveillants. La firme américaine souligne qu’il est désormais plus qu’urgent de sécuriser correctement son système informatique au vu des évolutions des cyberattaques.

Les principales attaques identifiées par Microsoft sont de types :

Microsoft affirme que les groupes de cybercriminalité abusent de plus en plus des services publics basés sur le cloud pour stocker les outils utilisés dans leurs attaques, plutôt que d’utiliser leurs propres serveurs. En outre, les groupes changent également de domaines et de serveurs beaucoup plus rapidement de nos jours, principalement pour éviter la détection et rester sous le radar. Les groupes pirates sont donc de plus en plus mobiles et difficile à détecter, il est donc essentiel de bien sécuriser son infrastructure informatique en milieu professionnel au risque d’en subir les conséquences.

Les services Cloud s’immiscent de plus en plus en milieu professionnel et sont désormais incontournables pour la collaboration. Office 365 en est un bon exemple et la suite s’appuie de plus en plus sur Azure pour compléter ses différents services. Exploiter Azure Active Directory permet de renforcer la protection des utilisateurs sur Office 365 mais aussi d’améliorer l’efficacité des services de collaboration.

Azure AD associe des services d’annuaires, une gouvernance avancée des identités, permet de contrôler les accès aux applications ainsi que la mise en place de stratégies et de règles de protection. Azure AD se compose d’une boite à outils complète de fonctionnalités pour la protection des utilisateurs :

Les services Office 365, Microsoft 365 et Windows ainsi que de nombreux autres services partenaires peuvent exploiter les fonctionnalités de sécurité Azure Active Directory.

Si vous souhaitez en savoir plus sur les services de sécurité liés à Office 365 et Microsoft 365, voici quelques ressources qui peuvent vous intéresser :

Sécuriser votre environnement Office 365 avec Azure AD

Comment gérer votre sécurité et conformité sur Office 365 ?

Renforcer la protection par mot de passe avec Azure AD Password Protection

Découvrez Defender for Office 365

Ces fonctions permettent d’améliorer la sécurité de vos applications basées sur le cloud, de simplifier vos processus informatiques et de réduire vos coûts tout en garantissant le respect de vos objectifs de conformité.

Le rapport de sécurité Microsoft Digital Defense 2020 est une ressource intéressante pour compléter votre réflexion sur la sécurité du système informatique de votre entreprise. Bénéficier de l’accompagnement d’un fournisseur Cloud tel que Openhost vous permettra de démarrer votre projet avec les idées claires sur vos objectifs à court et moyen terme.

Si vous souhaitez en savoir plus sur la gestion de la sécurité de votre environnement Office 365, notre équipe certifiée Cloud Microsoft est à votre disposition pour en discuter !

De plus en plus d’entreprises se tournent vers des solutions de bureau distant ou bureau virtuel sur le Cloud. Ces nouvelles solutions permettent de répondre aux besoins d’accès en permanence et en tout lieu des applications et ressources de l’entreprise. Les problématiques en entreprise sont en effet beaucoup plus nombreuses : accès haute disponibilité, protection des […]

Lire la suite

De plus en plus d’entreprises se détournent de la téléphonie PABX pour migrer vers le Cloud PBX ou IPBX. Ce système de téléphonie sur IP ou VoIP offre de nombreux avantages pour les entreprises (réduction des coûts, intégration plus complète aux fonctionnalités collaboratives…). Le SIP Trunk représente le lien essentiel au raccordement entre IPBX et […]

Lire la suite

Important Cet article fait la promotion d’Exchange 2016, un produit qui n’est plus commercialisé par Openhost. Nous préconisons désormais Exchange Online. En savoir plus La messagerie mail professionnelle reste un des canaux essentiels de communication pour les entreprises. Malgré le développement de solutions de communication plus flexibles tels que la messagerie instantanée, les fils de […]

Lire la suite