L’Agence Nationale de la Sécurité des Systèmes d’Information (ANSSI) publie, en partenariat avec la Direction générale des entreprises (DGE), une nouvelle édition de son guide sur la cybersécurité des TPE et PME. En mettant en place quelques mesures simples mais essentielles, vous pourrez :

Nous sommes convaincus que chaque organisation peut faire beaucoup pour sa propre sécurité. En partant de 10 questions soulevées par l’ANSSI, nous avons ajouté nos propres recommandations qui s’adressent aussi bien à des petites qu’à des grandes entreprises.

À lire au plus vite, pour que chacun mesure l’importance d’un Plan de Reprise d’Activité en réponse à un incident !

C’est la première question que vous devez vous poser pour renforcer le système d’information de votre entreprise (SI). Pour bien vous protéger, vous devez inventorier tout ce qui constitue votre patrimoine informationnel et contribue à sa pérennité, c’est à dire :

Ce bilan indispensable vous permettra de faire le point sur les besoins et les capacités numériques de votre entreprise mais aussi d’identifier les éventuels projets de sécurisation à envisager. Il fournit un état des lieux détaillé, très utile en cas d’incident. Nous pouvons vous accompagner pour le réaliser.

Effectuer des sauvegardes régulières permet une restauration plus rapide de vos activités opérationnelles en cas d’incident, notamment en cas d’attaque par ransomware. Vous devez :

Azure propose une solution de sauvegarde et de récupération d’urgence de bout en bout, simple, sécurisée, évolutives et rentable, qui peut être intégrée à des solutions locales de protection de données.

Nos équipes vous accompagnent dans le choix de la solution la plus adaptée à vos problématiques métiers pour garantir le maintien de votre activité en cas d’incident.

Face à l’augmentation du nombre de cyberattaques, il est indispensable d’effectuer, dès que possible, les mises à jour des systèmes d’exploitation et des logiciels que vous utilisez.

Même s’il est tentant de conserver un appareil ou un logiciel au-delà de la période durant laquelle son fabricant/éditeur garantit son maintien en condition de sécurité, ne faites pas preuve de négligence. Tout matériel ou logiciel qui ne peut plus être mis à jour doit être désinstallé ou remplacé.

Microsoft Intune centralise la gestion de la sécurité des périphériques et des applications de vos utilisateurs, conformément à vos règles de sécurité. Vous automatisez la mise à jour de vos applications mobiles et de vos appareils gérés dans Intune.

Nous pouvons vous accompagner dans le déploiement d’Intune sur vos terminaux.

Dit autrement, est-ce que vous pensez à fermer la porte à clé lorsque vous quittez votre domicile ?

Les virus informatiques sont des programmes conçus pour interférer avec le fonctionnement de votre PC, pour enregistrer, endommager, supprimer des données, ou pour infecter d’autres ordinateurs sur Internet. Les virus ralentissent souvent les applications et provoquent d’autres altérations dans le système.

Les pirates et leurs virus deviennent de plus en plus sophistiqués au fil des jours et les utilisateurs doivent protéger au mieux leurs appareils (PC, smartphone tablette). Cela signifie que vous devez déployer des outils et des technologies capables de limiter les cyberattaques.

Un ordinateur sans antivirus et sans protection est ouvert aux activités malveillantes. Ne pas le protéger revient à offrir la voie libre aux attaquants pour accéder à votre PC. Microsoft Defender est un antivirus intégré à Windows. Il offre une protection complète en temps réel contre les virus, les logiciels espions et les logiciels malveillants (dans les applications, la messagerie, le Web et le Cloud).

Les mots de passe sont essentiels pour assurer la sécurité des systèmes et des données informatiques. Pourtant, ils ne sont pas infaillibles et les cybercriminels n’ont aucune limite pour tenter de les deviner, de les voler ou encore de les pirater (attaque par force brute, attaque basée sur des informations personnelles, attaque à partir d’une base de données mal sécurisée…)

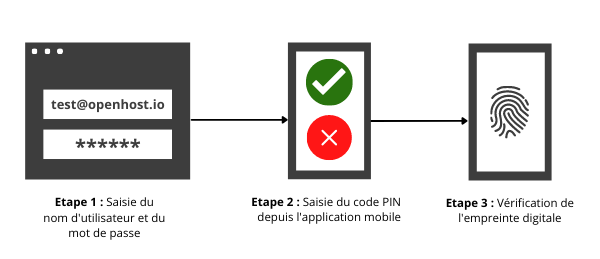

C’est pour pallier ces menaces que de nouveaux processus de sécurité font leur apparition tels que l’Authentification Multifacteur (MFA). Elle s’appuie sur deux facteurs minimum (mot de passe, empreinte digitale, code par SMS…) et permet de complexifier, voire de rendre presqu’impossible l’accès à vos comptes et à vos appareils. Nous vous recommandons d’activer ce paramètre dès qu’il vous est proposé.

Lors d’une cyberattaque, les attaquants tentent souvent d’étendre leur intrusion aux autres postes de travail et aux serveurs pour prendre entièrement le contrôle de votre système d’information et donc accéder à vos données d’entreprises.

Pour vous protéger contre les attaques provenant d’internet et limiter leurs déplacements latéraux, nous vous recommandons d’installer un pare-feu sur chacun de vos postes de travail et d’homogénéiser les configurations et la politique de filtrage des flux.

L’ANSSI rappelle qu’une politique de filtrage minimale :

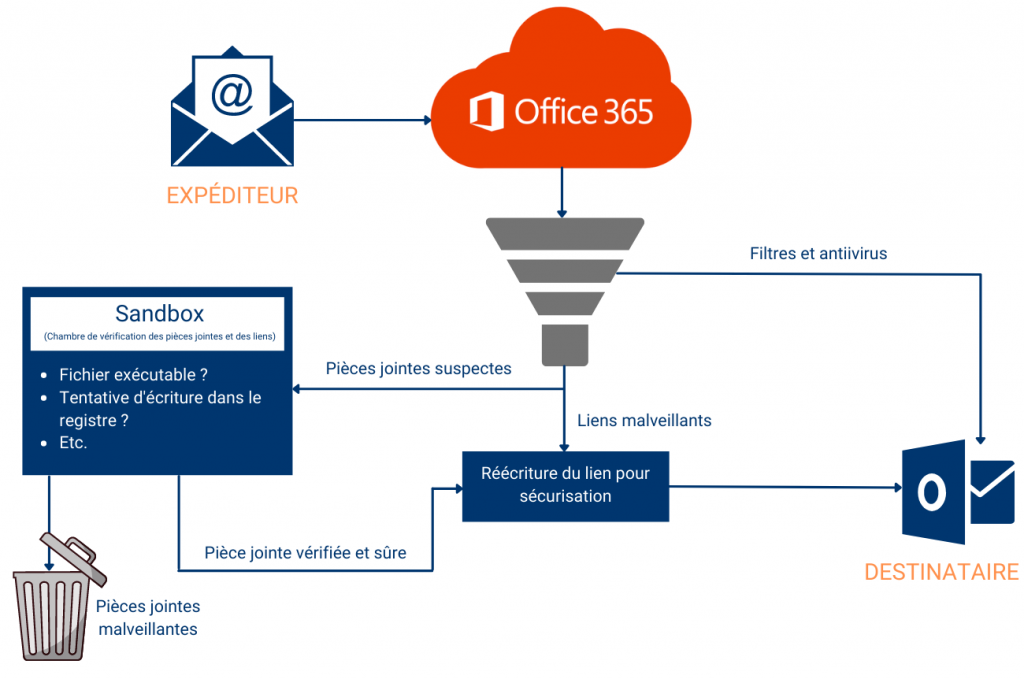

La messagerie est un l’un des principaux vecteurs d’infection du poste de travail, qu’il s’agisse de l’ouverture d’une pièce-jointe contenant un virus ou d’un clic malencontreux sur un lien redirigeant vers un site malveillant (phishing ou hameçonnage).

L’ANSSI vous propose quelques réflexes simples pour vous prémunir d’une tentative d’hameçonnage :

En cas de doute, n’hésitez pas à vérifier l’authenticité du message via un autre canal (téléphone, SMS…) auprès de l’émetteur du message.

Microsoft Defender pour Office 365 est un service basé sur le Cloud qui protège votre entreprise contre les menaces avancées pour les outils de messagerie et de collaboration : phishing, compromission de messagerie, attaques de ransomware…Si aucune activité suspecte n’est détectée, le message est diffusé à l’utilisateur. Dans le cas contraire, le message est supprimé.

De très nombreuses attaques informatiques sont causées par une navigation effectuée depuis un compte administrateur. Veillez à attribuer des comptes utilisateurs à vos collaborateurs ne disposant pas de privilèges élevés pour limiter l’installation de logiciels malveillants.

Les comptes administrateurs doivent être utilisés uniquement pour configurer des équipements ou installer des logiciels. Ils doivent être tenus à jour régulièrement : lorsqu’un collaborateur quitte l’entreprise, vous devez faire l’inventaire de ses accès et tous les révoquer pour que lui-même ou un tiers ne puisse plus en faire usage.

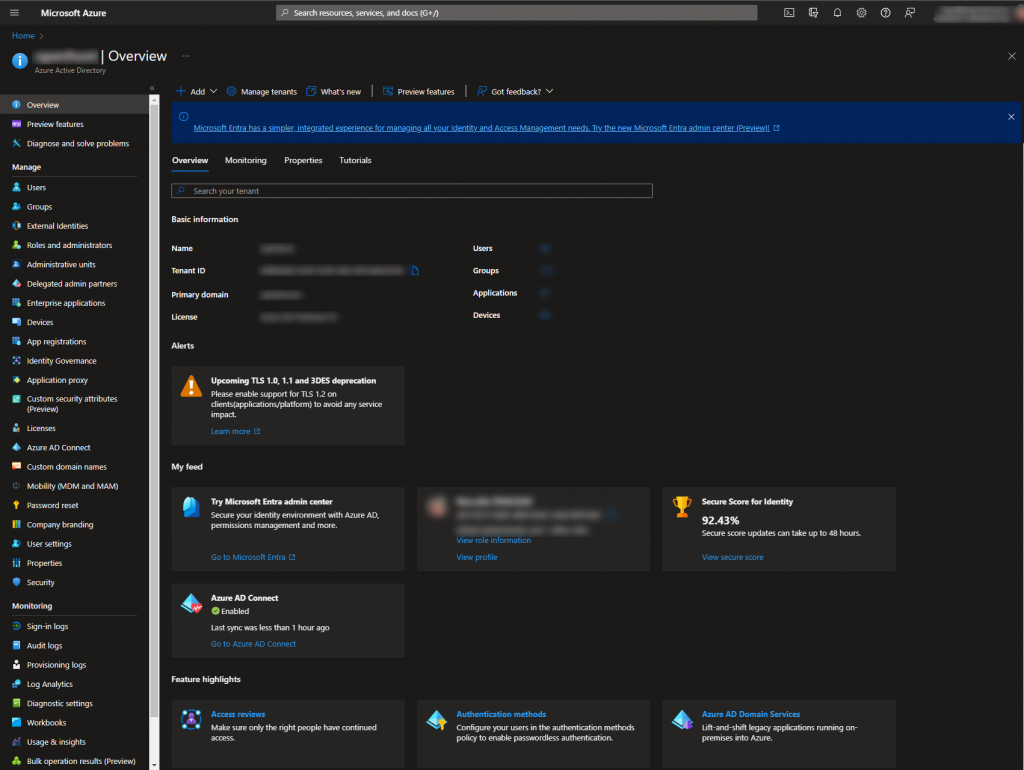

Privileged Identity Management (PIM) est un service dans Azure Active Directory (Azure AD) qui vous permet de gérer, de contrôler et de superviser l’accès aux ressources importantes de votre entreprise. Ces ressources incluent des ressources dans Azure AD et Azure ainsi que d’autres services dans le Cloud comme Microsoft 365 ou Microsoft Intune.

L’utilisation d’ordinateurs portables, de tablettes et/ou de smartphones, facilite vos déplacements professionnels ainsi que le transport et l’échange des données. Cependant, la pratique du télétravail dans les lieux publics ou dans les transports en commun expose votre entreprise à des menaces en manière de sécurité :

L’ANSSI vous rappelles quelques bons réflexes à adopter : équiper vos appareils de filtres à écrans de confidentialité, ne pas laisser vos appareils sans surveillance, éviter les réseaux wifi publics…

Nous vous recommandons également de sauvegarder régulièrement vos données pour être en mesure de les restaurer en cas de perte ou de vol de vos équipements.

Contactez-nous pour échanger sur la solution la plus adaptée à vos problématiques métiers.

Même si vous n’avez pas de compétences particulières en informatique ni beaucoup de temps à y consacrer, vous pouvez prendre connaissances des alertes sur les menaces en cours mais aussi des bonnes pratiques de la sécurité informatiques en suivant les actualités publiées sur des sites spécialisés comme Cybermalveillance.gouv.fr.

Nous ajoutons régulièrement des contenus orientés sur la cybersécurité sur notre blog que nous relayons sur notre compte LinkedIn. N’hésitez pas à nous suivre pour ne rien manquer de notre actualité.

Pour aller plus loin, si vous possédez des licences Microsoft 365 E5 ou Microsoft Defender pour Office 365 Plan 2, vous pouvez utiliser la fonctionnalité de simulation d’attaque dans le portail Microsoft 365 Defender pour exécuter des scénarios d’attaque réalistes dans votre entreprise. Ces attaques simulées peuvent vous aider à identifier les utilisateurs vulnérables avant qu’une attaque réelle se produise.

L’offre commerciale en matière de Cloud est assez importante aujourd’hui. On y retrouve de nombreuses solutions techniques de type SaaS, IaaS ou PaaS qui proposent des fonctionnalités et des niveaux de sécurité différents :

Cet article présente, en 10 questions, des mesures accessibles pour une protection globale de votre entreprise. Certaines recommandations relèvent des bonnes pratiques, d’autres requièrent un investissement plus important.

Nous vous accompagnons pour choisir les solutions Cloud les plus adaptées à vos problématiques métiers mais aussi pour comprendre leurs impacts sur votre système d’information et à plus grande échelle, sur le fonctionnement de votre entreprise.

Important

Depuis août 2023, le produit « Azure Active Directory » a été remplacé par « Microsoft Entra ID ». Toutes les licences et fonctionnalités restent inchangées.

En savoir plus

Depuis son introduction dans Windows 2000 Server Edition, Active Directory (AD) s’est imposé comme la pierre angulaire de très nombreux réseaux informatiques d’entreprise. Il centralise la gestion des identités et des accès à l’aide d’une authentification unique par utilisateur (Single Sign On).

En deux décennies, ce service d’annuaire local a fait l’objet de nombreuses évolutions. Microsoft concentre aujourd’hui son énergie sur le Cloud avec Microsoft Entra ID, une solution IDaaS (Identity as a Service). Elle contribue à garantir que les utilisateurs sont bien ceux qu’ils prétendent être lorsqu’ils tentent d’accéder à des ressources, tout en empêchant les cybercriminels et autres utilisateurs non autorisés d’accéder aux données de l’entreprise.

Alors, le temps de quitter Active Directory pour le Cloud est-il venu ?

La création d’Active Directory a été une révolution en elle-même. C’était LA solution pour gérer les comptes utilisateurs, les mots de passe, les ordinateurs,…

Elle permettait de déployer des stratégies qui s’appliquent à tous les ordinateurs, de prendre la main sur les postes et les serveurs, et de déployer des applications.

Puis, il s’est passé 20 ans. L’un des changements majeurs est l’impact des failles de sécurité et des failles informatiques dans les entreprises. Désormais, les utilisateurs sont nomades (télétravail, déplacement…) et accèdent aux données de l’entreprise hors des bureaux, depuis leurs smartphones et parfois avec leurs appareils personnels (BYOD). L’utilisation d’un annuaire AD doit donc intégrer ces nouveaux usages.

Le Cloud offre des opportunités technologiques plus sécurisées, plus flexibles et moins coûteuses que ce qu’il est possible de réaliser et surtout de maintenir sur site dans votre entreprise.

Gérer parfaitement un AD local est coûteux et nécessite une équipe technique parfaitement formée et pouvant consacrer du temps au maintien en condition opérationnel (MCO) de l’AD local et des services Windows connexes. Entra ID ne nécessite aucun investissement matériel initial de la part de votre entreprise. Sa mise en place, son administration et son utilisation quotidienne d’Entra ID se font depuis le portail, via un navigateur.

Avec Entra ID, en plus de réduire vos coûts, vous réduisez votre vulnérabilité face à une attaque informatique, la perte d’un serveur ou le vol de matériels. Entra ID et ses fonctionnalités de sécurité avancées (Authentification multifacteur, Conditional Access, Privileged Access Management et bien d’autres) offrent un niveau de sécurité complet, ajustable et efficace, quelle que soit la taille de votre organisation.

La configuration d’un Active Directory est souvent le fruit d’un travail de plusieurs années par le service informatique. Sa reproduction égale ou supérieure en version Cloud (politiques de configuration, politique de sécurité, déploiement automatisé des applications…) représente donc un projet conséquent pour votre entreprise qui doit être réalisé en plusieurs étapes comme nous allons le voir maintenant.

La suppression d’un AD ne se fait pas sans condition. Dans un premier temps, vous devez identifier l’ensemble des dépendances à l’Active Directory dans votre entreprise, c’est-à-dire l’ensemble des identités, serveurs, appareils, fichiers…qui sont gérés actuellement par l’AD et qui n’ont, dans la plupart des cas, pas vocation à disparaître. Profitez-en pour faire le tri !

Dans un second temps, il va falloir remplacer tout ou partie de ces dépendances, en fonction de votre problématique métier (suppression totale ou partielle de l’AD). Vous l’aurez compris, un Active Directory ne pourra être supprimé entièrement et définitivement qu’à partir du moment où vous n’en dépendrez plus et que vous n’en aurez donc plus besoin.

Cette liste n’est pas exhaustive mais doit constituer une base pour inventorier les dépendances de votre entreprise à Active Directory et les prérequis pour s’en débarrasser :

Grâce à la synchronisation Entra ID Connect, les identités existent à la fois sur votre AD et sur Entra ID. Ce qui change, c’est l’annuaire qui va être interrogé lorsque l’utilisateur va tenter de se connecter à une application.

Il est tout à fait possible de faire coexister un Active Directory et Entra ID pour commencer à profiter des avantages du Cloud tout en continuant votre transition vers le Cloud à votre rythme.

Par exemple, si vous êtes une grande entreprise composée de plusieurs milliers de salariés et que vous possédez énormément de dépendances à Active Directory, ce modèle hybride est particulièrement adapté.

Il s’adresse également aux sociétés qui n’ont aucune et n’auront jamais la volonté de passer sur du 100% Cloud et qui voudront simplement profiter des avantages de Microsoft 365 que nous avons cités précédemment, à savoir la fiabilité, la sécurité, la réduction des coûts et la facilité de maintenance.

Investir ou maintenir un Active Directory a peu de sens en 2022. La réaffectation du budget de MCO d’un AD local (matériel & ressources humaines) doit vous permettre, soit de faire des économies à iso fonctionnalités, soit de mettre en place plus de services à valeur ajouté pour un même coût annuel de fonctionnement.

Entra ID garantit, à moindre coût, plus de stabilité, de fiabilité et un haut niveau de sécurité. Ainsi, pour une PME, le maintien à long terme d’une infrastructure basée sur Active Directory et synchronisée avec Entra ID peut être difficile à justifier compte tenu de sa complexité.

Vous l’avez compris, se débarrasser d’un AD est un projet à part entière, un projet sur la durée qui s’inscrit dans votre stratégie globale de transformation digitale. Il sera segmenté en sous-projets en lien avec le nombre d’opérations à effectuer. Nous établirons pour vous les procédures et les protocoles à mener.

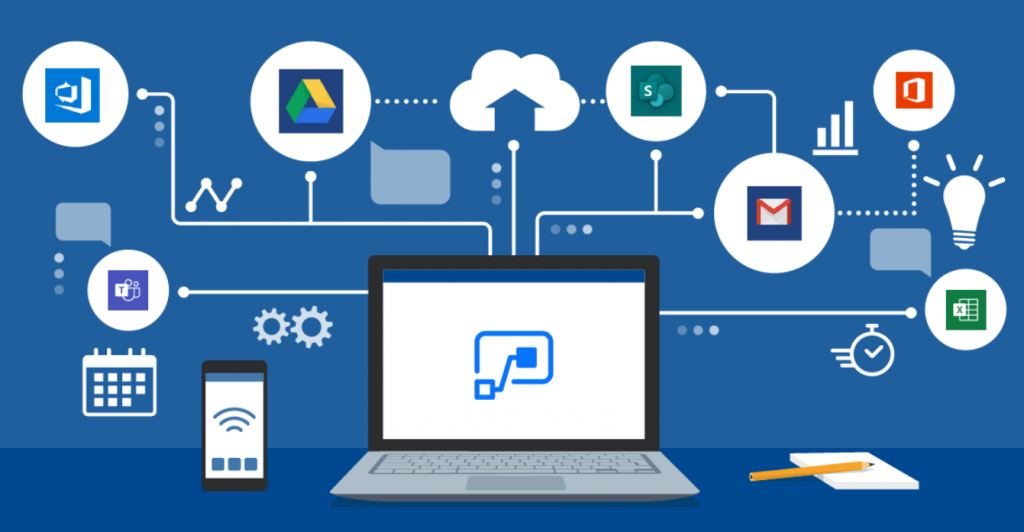

Microsoft Power Automate (anciennement “Microsoft Flow”) est un service Cloud qui vous permet de créer vos propres workflows (flux opérationnels). Vous gagnez du temps en automatisant les tâches répétitives tout en limitant vos efforts ainsi que d’éventuelles erreurs de traitement/saisie.

Grâce à ses nombreuses fonctionnalités, Microsoft Power Automate est un outil indispensable pour votre entreprise. Vous pouvez :

« Prenez en charge ce qui est important, automatisez le reste »

Power Automate fait partie de la gamme de produits Microsoft Power Platform comprenant également Power BI, Power Apps et Power Virtual Agents.

Il est inclus dans les licences :

Microsoft Power Automate est également disponible en tant que plan autonome (par utilisateur ou par flux).

Vous pouvez développer vos capacités d’automatisation sur le bureau, le web et les mobiles avec l’application Power Automate (disponible sur IPhone, Android et Windows Phone).

Et si le sujet vous intéresse, contactez-nous pour le mettre en place facilement dans votre entreprise et équiper vos collaborateurs. L’utilisation de Power Automate est extrêmement simple et ne nécessite aucune connaissance poussée en informatique.

Téléchargez gratuitement notre infographie pour tout savoir sur Power Automate.

Face à la complexité de la nouvelle politique commerciale de Microsoft (New Commerce Expérience), nous vous proposons cet article récapitulatif sur les différentes étapes et aussi leur chronologie.

Suite à la hausse de prix que nous vous avions annoncée sur le blog et dans notre newsletter de Septembre 2021, Microsoft a activé sa nouvelle politique commerciale le 10 mars 2022 sur laquelle nous avons communiqué dans notre newsletter de Février 2022.

Retrouvez la communication officielle de Microsoft publiée le 9 août 2021 : https://www.microsoft.com/fr-ca/microsoft-365/blog/2021/08/19/new-pricing-for-microsoft-365/

Pour rappel, l’un des points majeurs de la New Commerce Experience réside dans le fait que la souplesse que nous vous proposions pour ajouter et supprimer des licences comme vous le souhaitiez n’est plus possible. Retrouvez notre guide récapitulatif sur le Nouveau mode de commercialisation sur Office 365.

Vous l’avez compris, il était plus avantageux de geler vos tarifs pendant 1 an avant la hausse de ces derniers au 1er mars 2022. Pour cette raison, le 22 février 2022 nous vous avons envoyé un emailing avec en pièce-jointe la liste de vos abonnements Office 365 ainsi que leur date anniversaire. Ceux d’entre vous ayant une date d’activation des licences avant le 30 juin 2022 ont pu renouveler une dernière fois leurs abonnements selon l’ancien mode de commercialisation pour profiter au maximum des avantages de leurs abonnements actuels.

Vos abonnements actuels ont donc été clôturés en Février 2022 puis recréés à l’identique (exactement les mêmes licences) pour redémarrer avec une période d’abonnement allant de Février 2022 à Février 2023. Cela n’a eu aucun impact sur la durée de vos contrats avec Openhost. Il s’agissait essentiellement d’un geste technique de notre part pour limiter l’effet du mode NCE sur votre entreprise et vous permettre de repousser au maximum l’impact financier pour votre organisation.

Remarque : Pour les entreprises non clientes Openhost et n’ayant pas pu bénéficier de ce renouvellement anticipé, la hausse des prix du 1er Mars 2022 a bien été appliquée sur les licences suivantes :

Avant février 2023, vous devrez impérativement choisir les nouvelles possibilités d’engagement imposées par Microsoft (1 mois ou 12 mois) car le 22 février 2023 l’ensemble de vos licences qui ne sont pas encore passées en mode NCE seront supprimées par Microsoft.

Comme à notre habitude, nous sommes évidemment disponibles pour vous aider dans cette transition.

Contactez-nous par email à service-clients@openhost-network.com ou par téléphone au 02 51 831 839 (choix 1).

Microsoft OneDrive est un service cloud d’Office 365 qui vous permet de stocker et de protéger vos fichiers, de les partager avec d’autres utilisateurs et d’y accéder où que vous soyez et depuis n’importe quel appareil. OneDrive est en quelque sorte une « clé USB » dans le cloud….mais pas que.

Microsoft OneDrive se compose d’un :

Ses nombreuses fonctionnalités font de lui un outil indispensable pour votre entreprise :

Gagnez en productivité ! Un seul endroit pour tous les éléments de votre vie, c’est la promesse de OneDrive. Vous stockez et partagez vos photos, vidéos, documents et bien plus encore, et vous y accédez en toute simplicité.

OneDrive est une plateforme de stockage cloud robuste mais simple à utiliser pour les petites, moyennes et grandes entreprises.

Elle est disponible dans la plupart des abonnements Microsoft 365 mais aussi dans les licences individuelles:

Contrairement à d’autres fournisseurs de stockage cloud, la plupart des fonctionnalités avancées axées sur l’entreprise dans OneDrive sont disponibles pour chaque type d’abonnement, ce qui vous permet d’utiliser OneDrive comme bon vous semble.

Et si vous avez plus qu’1 minute à nous accorder, contactez-nous pour le mettre en place facilement dans votre entreprise et équiper vos collaborateurs.

Téléchargez gratuitement notre infographie pour tout savoir sur OneDrive Entreprise.

SharePoint est une plateforme qui vous permet de partager et de gérer du contenu, des connaissances et des applications pour collaborer efficacement au sein de votre entreprise.

C’est ce que l’on appelle la GED (Gestion Electronique des Documents), cela devient la pierre angulaire de votre entreprise. Fini les documents éparpillés dans tous les coins.

SharePoint propose de nombreuses fonctionnalités indispensables pour votre entreprise :

SharePoint est disponible dans la plupart des abonnements Microsoft 365 mais aussi dans les licences :

C’est une application facile à utiliser et à visualiser sur n’importe quel appareil. L’application SharePoint peut aussi être téléchargée sur votre mobile.

Contactez-nous pour le mettre en place facilement dans votre entreprise et équiper vos collaborateurs.

Téléchargez gratuitement notre infographie pour tout savoir sur SharePoint.

Important

Cet article fait la promotion de SharePoint 2016, un produit qui n’est plus commercialisé par Openhost. Nous préconisons désormais SharePoint Online.

En savoir plus

Sur un serveur de fichier classique, la seule manière dont nous pouvons catégoriser un fichier est de le nommer de manière explicite ou de le classer dans un dossier.

Mais certains outils permettent d’affecter des propriétés supplémentaires aux fichiers :

Ces informations complémentaires sont des champs de métadonnées. Ils caractérisent un fichier, l’accompagnent et représente son contenu (souvent) de manière plus explicite que son nom.

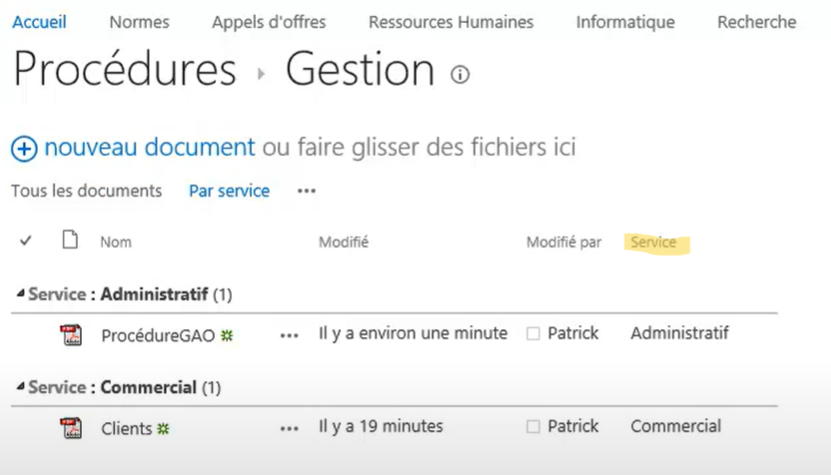

Lorsqu’on publie des fichiers dans une bibliothèque SharePoint, il est possible de récupérer ces métadonnées, ce qui va permettre de générer un affichage particulier (filtrer des documents par auteur, trier du plus au moins récent…). Vous avez également la possibilité, pour chacune de vos bibliothèques SharePoint, de créer vos propres métadonnées pour les fichiers qui seront stockés dans la bibliothèque.

Prenons l’exemple de la bibliothèque “Gestion”. Vous pouvez exiger qu’à l’ajout de chaque nouveau document, vos équipes soient obligées de remplir les champs “service” et « titre”.

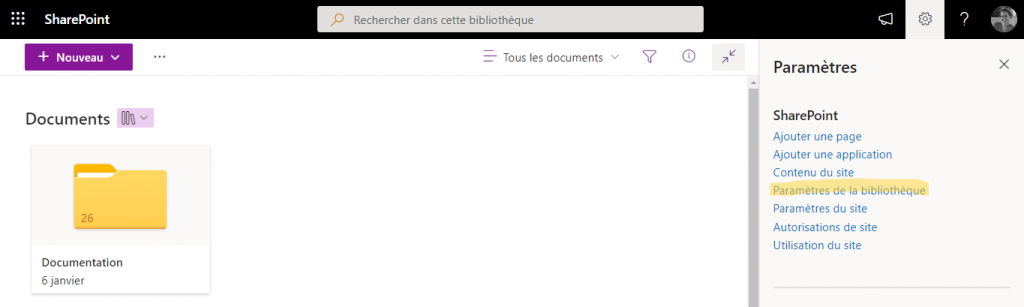

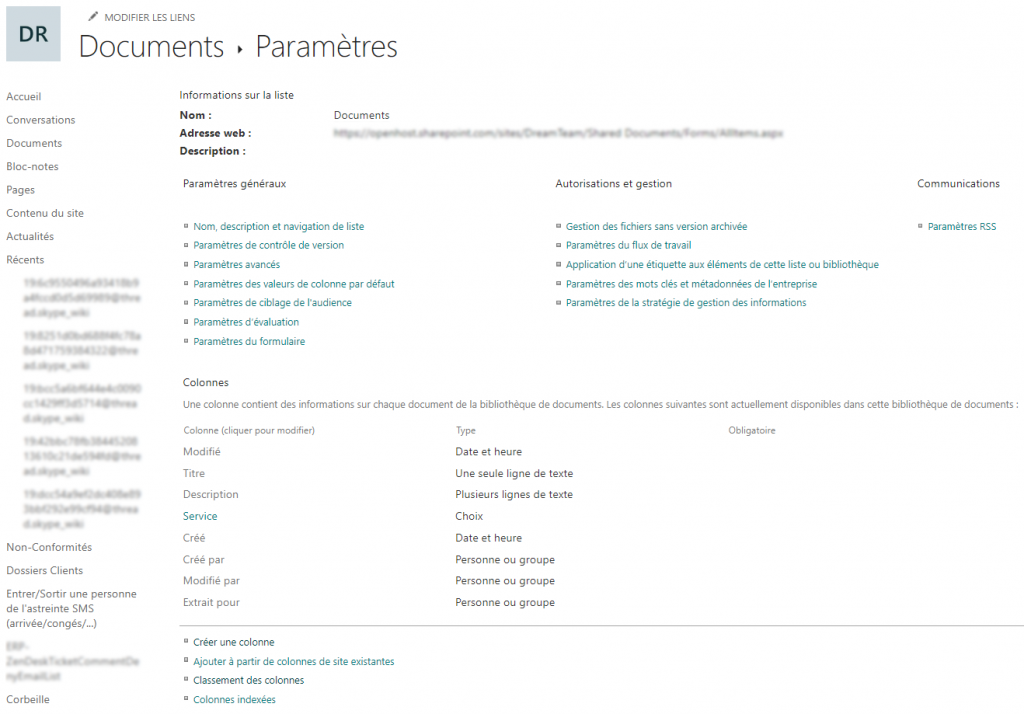

Ces éléments peuvent être gérés directement dans les “paramètres de la bibliothèque”.

Dans le langage SharePoint on parle de “colonnes” pour désigner les métadonnées.

On peut voir par exemple que la métadonnée “Service” est une colonne de type “Choix” dans laquelle ont été saisis un certain nombre de choix possibles qui sont présentés à l’utilisateurs sous forme de menu déroulant.

Pour créer une métadonnée supplémentaire il suffit de cliquer sur “créer une colonne”.

Vous pouvez « attacher » à un documents/un fichier, des dizaines de propriétés de vous nommez comme bon vous semble. Ces propriétés peuvent prendre la forme suivante :

Lorsque vous déplacez un fichier d’une bibliothèque (dossier) à une autre, il conserve ses métadonnées. S’il s’agit de fichiers Office (Word, Excel, OneNote…), le mécanisme est encore plus puissant parce que les métadonnées SharePoint des documents Office qui sont stockées dans SharePoint sont associées au document lui-même.

Par exemple, lorsque vous copiez un fichier PowerPoint d’une bibliothèque vers une autre, la copie garde les métadonnées SharePoint d’origine. Elles sont visibles dans les propriétés du document PowerPoint.

Nous prenons l’exemple d’une bibliothèque de documents contenant des factures au format PDF.

Les métadonnées permettent d’automatiser de nombreuse tâches avec des workflows comme par exemple les relances lorsqu’une facture est échue et qu’elle n’est toujours pas réglée.

Un workflow se déclenche tous les jours et génère un email de relance à chaque clients avec en pièce jointe le PDF de la facture. Le texte du mail de relance peut être personnalisé.

| Titre | Une seule ligne de texte |

| Client | Recherche |

| NumFactSage | Une seule ligne de texte |

| Montant HT | Devise |

| Montant TTC | Devise |

| Payé | Choix |

| Date Paiement | Date et Heure |

| Commentaires | Plusieurs lignes de texte |

| Date Envoi Fact | Date et Heure |

| Mois Fact | Une seule ligne de texte |

| CodeProduit | Recherche |

| idFacture | Nombre |

| idContrat | Nombre |

| MailEnvoyeAuClient | Oui/Non |

| NbRelance | Nombre |

| WorkFlowDone | Oui/Non |

| Période | Recherche |

| DateDeDebut | Date et Heure |

| DateDeFin | Date et Heure |

| DelaisDePaiement | Nombre |

| Relance1 | Calculé (calcul basé sur les autres colonnes) |

| Relance7j | Calculé (calcul basé sur les autres colonnes) |

| Relance15j | Calculé (calcul basé sur les autres colonnes) |

| Relance30j | Calculé (calcul basé sur les autres colonnes) |

| PrelevementAutomatique | Oui/Non |

| DateDuPrelevementAutomatique | Date et Heure |

| SGID | Nombre |

| StartRelanceWF | Oui/Non |

| Créé | Date et Heure |

| Description | Plusieurs lignes de texte |

| PrelevementAutomatique1 | Oui/Non |

Microsoft Teams est une solution de collaboration comprise dans la plupart des abonnements Microsoft 365 qui vous donne accès de manière simple et sécurisée à un ensemble de fonctionnalités indispensables pour votre entreprise :

Avec Microsoft Teams, vous êtes vu et entendu où que vous soyez (au bureau ou en télétravail). Pour effectuer une tâche, vous n’avez plus besoin de jongler entre plusieurs applications (calendrier, Word, OneDrive…) et plusieurs appareils (PC, smartphone, tablette). Désormais, tout se trouve en un seul et même endroit.

La bonne nouvelle, c’est que Microsoft Teams est disponible dans la plupart des abonnements Microsoft 365.

Et la mauvaise ? Vous n’allez plus pouvoir vous en passer !

La prise en main de Teams est extrêmement simple, rapide et ne nécessite aucune connaissance poussée en informatique.

Contactez-nous pour le mettre en place facilement dans votre entreprise et équiper vos collaborateurs.

Téléchargez gratuitement notre infographie pour tout comprendre sur Microsoft Teams.

Les logiciels gratuits sont souvent perçus comme une offre très alléchante mais ils n’offrent pas toujours le niveau de sécurité, le professionnalisme ou les outils dont vous avez besoin.

Votre entreprise mérite des solutions professionnelles et sécurisées, ainsi qu’un partenaire de confiance pour en favoriser l’intégration optimale auprès de vos collaborateurs.

Explorez ces cinq situations (trop) familières pour savoir si vous disposez de la solution la plus adaptée à votre activité.

➡️Vous devez vous assurer que la solution que vous utilisez ne peut pas nuire à la collaboration de vos équipes.

Si vos collaborateurs travaillent dans des lieux différents (au bureau, à la maison, en déplacement), des fuseaux horaires différents, ou avec des appareils différents (PC, smartphone, tablette), vous avez besoin d’une solution vous permettant de partager vos informations et vos données à la fois de manière simple et sécurisée.

Le choix d’un outil capable de gérer des calendriers, de partager des fichiers et d’organiser des réunions en ligne vous permettra d’envoyer, de recevoir et de stocker vos données en toute confidentialité.

Avec Microsoft Teams, vous êtes vu et entendu où que vous soyez. Pour effectuer une tâche, vous n’avez plus besoin de jongler entre plusieurs applications (calendrier, Word, OneDrive…) et plusieurs appareils (PC, smartphone, tablette). Tous vos logiciels préférés se retrouvent désormais en un seul et même endroit.

➡️Vous devez utiliser une messagerie professionnelle à laquelle vous pouvez accéder où que vous soyez, tout en sachant que vos données sont protégées.

Lorsque vous envoyez des e-mails professionnels à partir d’un domaine avec une extension générique (@gmail.com, @live.fr, @hotmail.fr, @free.fr), vos prospects et clients peuvent penser que vous manquez de professionnalisme et cela risque d’avoir un impact sur votre capacité à développer votre entreprise. De plus, le niveau de confiance accordé à un email provenant de ce type de domaine est plus faible qu’avec le nom de domaine de l’entreprise.

Tips💡: un nom de domaine ne coute que 10 à 15€ par an…c’est le moment de sauter le pas.

Vous devez utiliser une solution de messagerie vous permettant de personnaliser votre domaine en fonction de votre marque mais aussi capable de protéger votre entreprise contre les cyberattaques.

Exchange Online vous permet de synchroniser la réception et l’envoi de vos emails sur plusieurs appareils (smartphone, pc, tablette) mais aussi de vos contacts, de vos rendez-vous et de vos tâches. Vous bénéficiez de fonctionnalités de sécurité avancées (filtrage anti-programme malveillant, anti-courrier indésirable, protection contre la perte de données…).

➡️ Vous devez investir dans une solution de sécurité fiable pour protéger les données sensibles de votre entreprise mais aussi celles de vos clients.

Le nombre de cyberattaques a explosé en 2021, entraînant la fuite de plusieurs millions de données personnelles :

Les logiciels antivirus gratuits vous fournissent généralement une protection limitée. Ils ne peuvent pas protéger vos appareils et vos données de chaque attaque, tout simplement parce que les menaces évoluent autant qu’elles se créent.

Microsoft Defender vous offre une protection complète en temps réel contre les virus, les logiciels espions et les logiciels malveillants (dans les applications, la messagerie, le Web et le Cloud). Vous bénéficiez d’une assistance personnalisée de nos équipes avant, pendant et après la mise en place de la solution dans votre entreprise.

➡️ Vous devez veiller à la sécurité des données de votre entreprise lorsque vos collaborateurs utilisent des appareils personnels pour travailler.

De nombreuses entreprises permettent à leurs collaborateurs d’utiliser leurs équipements personnels pour travailler (PC, smartphone, tablette), quel que soit l’endroit où ils se trouvent. Mais cela met également en danger vos données professionnelles et vos données clients.

Tips💡: Le BYOD (Bring Your Own Device) et le terme générique souvent utilisé dans le jargon pour évoquer la situation où le collaborateur « apporte son propre équipement » pour accéder aux données de l’entreprise.

Vous devez choisir une solution vous permettant de gérer facilement les stratégies de données sur les appareils appartenant à votre entreprise ou à vos collaborateurs, pour faciliter la protection de vos données sans créer un véritable casse-tête dans la gestion de votre parc informatique.

Intune est un service basé sur le Cloud qui se concentre sur la gestion des périphériques mobiles (MDM) et la gestion des applications mobiles (MAM). Il protège les données de votre entreprise en contrôlant la manière dont vos utilisateurs y accèdent et les partagent et vous assure que les appareils mobiles (PC portable, tablette, smartphone) et les applications sont conformes à vos exigences de sécurité.

Remarque : Cela suppose donc que vous preniez le temps de définir des règles de sécurité au sein de votre entreprise en vous demandant qui a le droit de faire quoi, avec quel équipement, à quelle moment de la journée et avec quelle connexion réseau ?

➡️Vous devez vous assurer que les logiciels que vous utilisez génèrent des fichiers aux format compatibles avec les outils de vos destinataires.

Beaucoup de logiciels gratuits utilisent des formats propriétaires pour les documents et les feuilles de calcul. Concrètement, pour l’utilisateur, cela signifie qu’il est obligé d’avoir le logiciel adéquat pour ouvrir le fichier.

En utilisant un format propriétaire, vous prenez le risque que vos destinataires ne puissent pas ouvrir le fichier et donc, qu’ils soient contraints d’utiliser des convertisseurs et des solutions détournées pour accéder à vos documents. Pire encore, vous pouvez contribuer, sans vous en rendre compte, à la diffusion de certains virus informatiques.

Microsoft 365 réunit les meilleurs outils pour vous aider à communiquer et collaborer avec d’autres personnes en toute sécurité. Vous créez et partagez plus rapidement, plus facilement et où que vous soyez.

Prenez la bonne décision pour votre entreprise ! L’utilisation d’un logiciel libre est souvent tentante mais il faut également envisager les avantages d’un investissement dans des solutions approuvées et sécurisées.

Nos équipes sont disponibles pour vous faire une visite guidée de l’univers Microsoft 365 et vous aider à gagner en flexibilité au sein de votre entreprise.